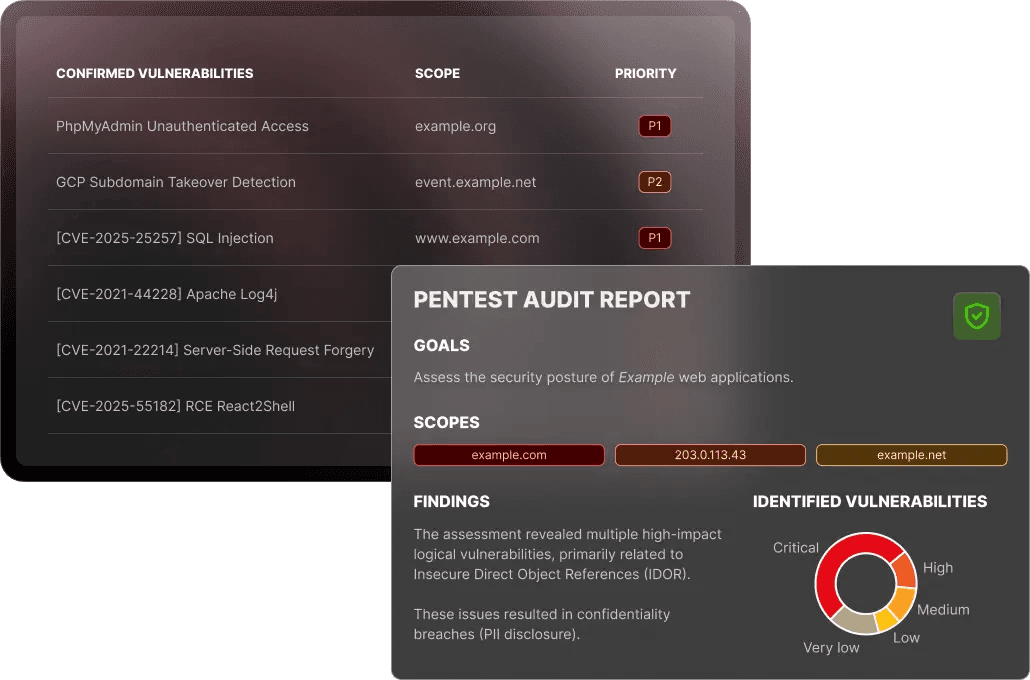

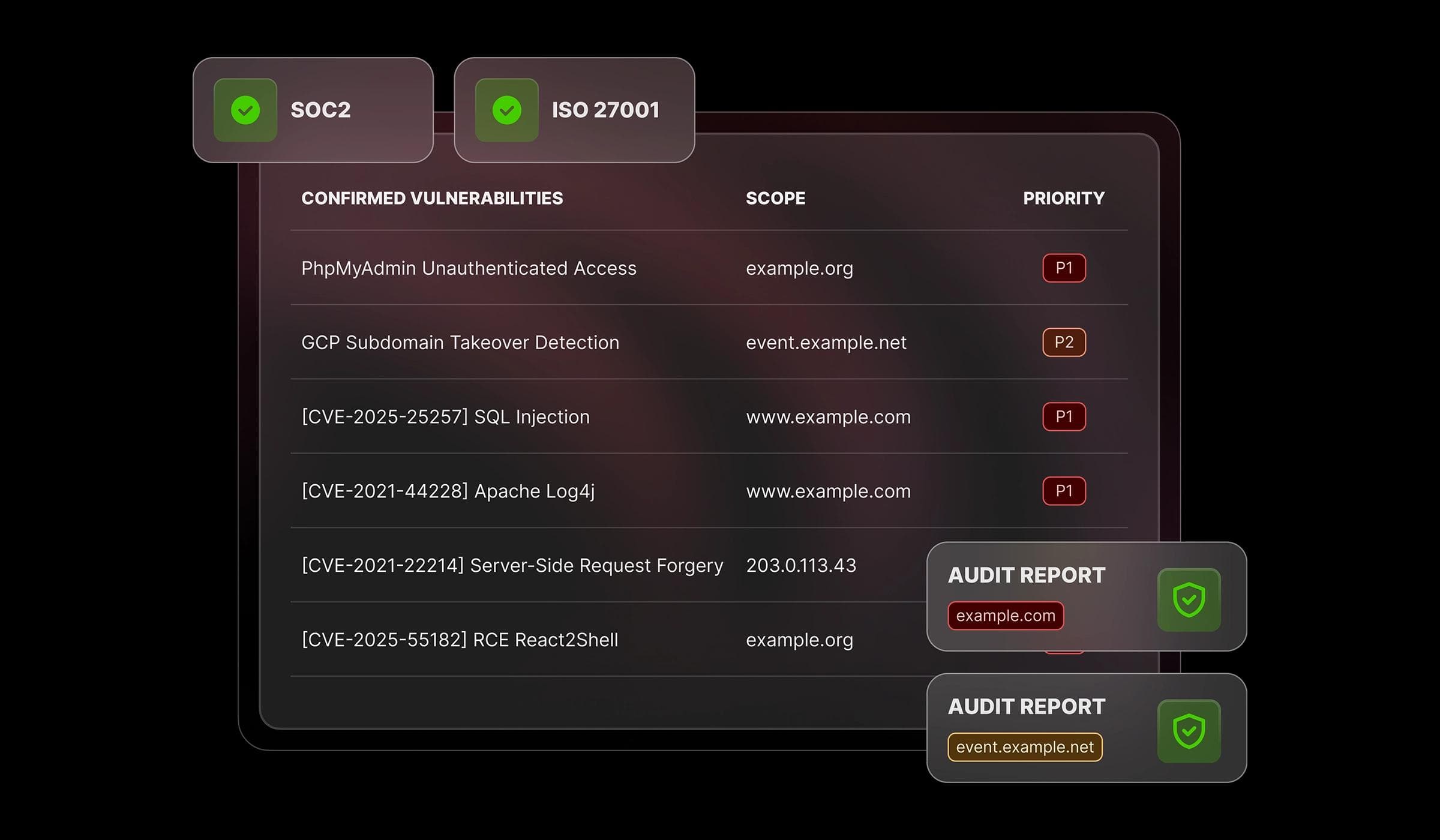

Cartographiez et sécurisez

votre surface d'attaque

Identifiez l'ensemble de vos actifs et testez-les de manière proactive contre les vulnérabilités les plus exploitées par les attaquants. Détectez les CVE émergentes, les erreurs de configuration et les sous-domaines vulnérables avant que les cybercriminels ne le fassent.