Gagnez en visibilité sur

votre surface d’attaque

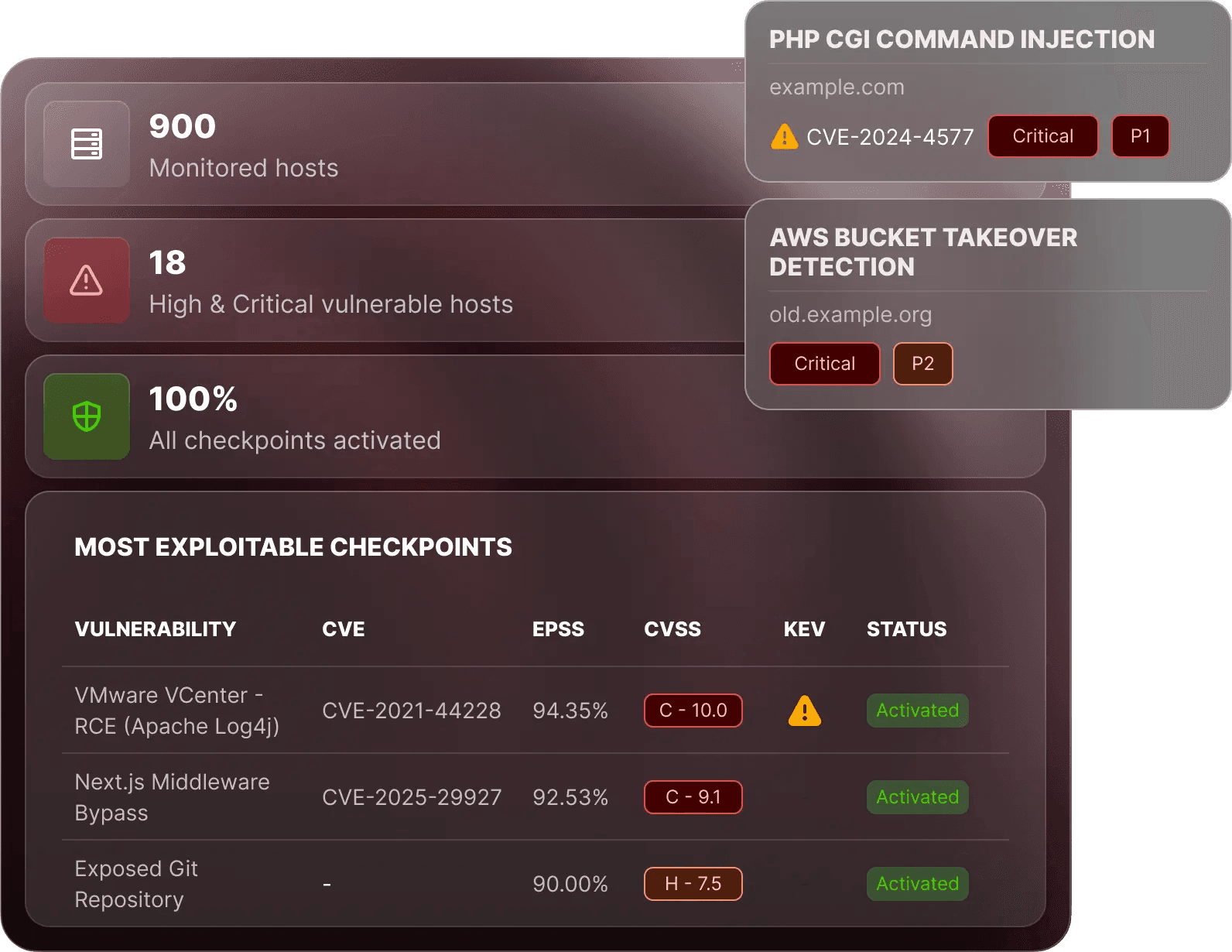

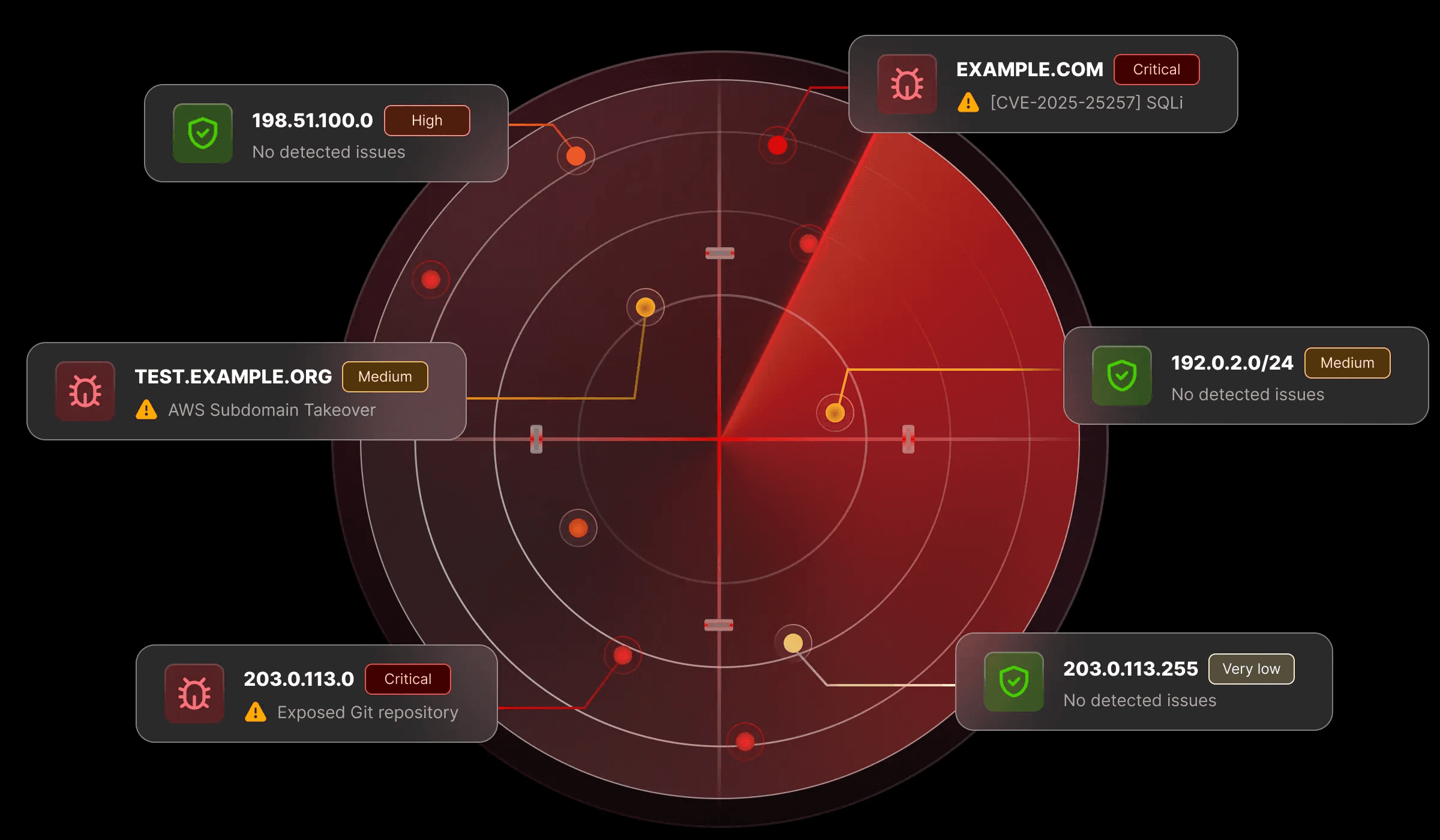

Obtenez une vue détaillée et à jour de vos actifs en ligne, tels que les applications web, les API et l'infrastructure cloud.

Testez toute votre surface d'attaque en continu contre les vulnérabilités les plus activement exploitées, sans saturer vos infrastructures et vos équipes.

Portée la transformation numérique, la surface d’attaque des entreprises s’étend rapidement, alors que de nouvelles vulnérabilités émergent en continu. Résultat : il devient de plus en plus difficile de maintenir une cartographie complète de son exposition au risque.

Sans visibilité complète et sans évaluation continue, les organisations restent systématiquement exposée aux menaces majeures.

Notre solution de Pentest Autonome offre une visibilité totale sur vos actifs en ligne. Grâce à des points de contrôle ciblés et continuellement actualisés, elle évalue votre surface d’attaque en temps réel, en se concentrant sur les/face aux vulnérabilités réellement exploitées dans la nature.

Obtenez une vue détaillée et à jour de vos actifs en ligne, tels que les applications web, les API et l'infrastructure cloud.

Identifiez les failles qui représentent un réel danger : CVE émergentes, défauts de configuration et subdomain takeovers. Anticipez les campagnes d'exploitation de masse en vous appuyant sur nos points de contrôle qualifiés.

Ne vous laissez plus submerger par les alertes. Éliminez le bruit ambiant pour vous concentrer sur l'essentiel : des remontées qualifiées et priorisées selon vos risques

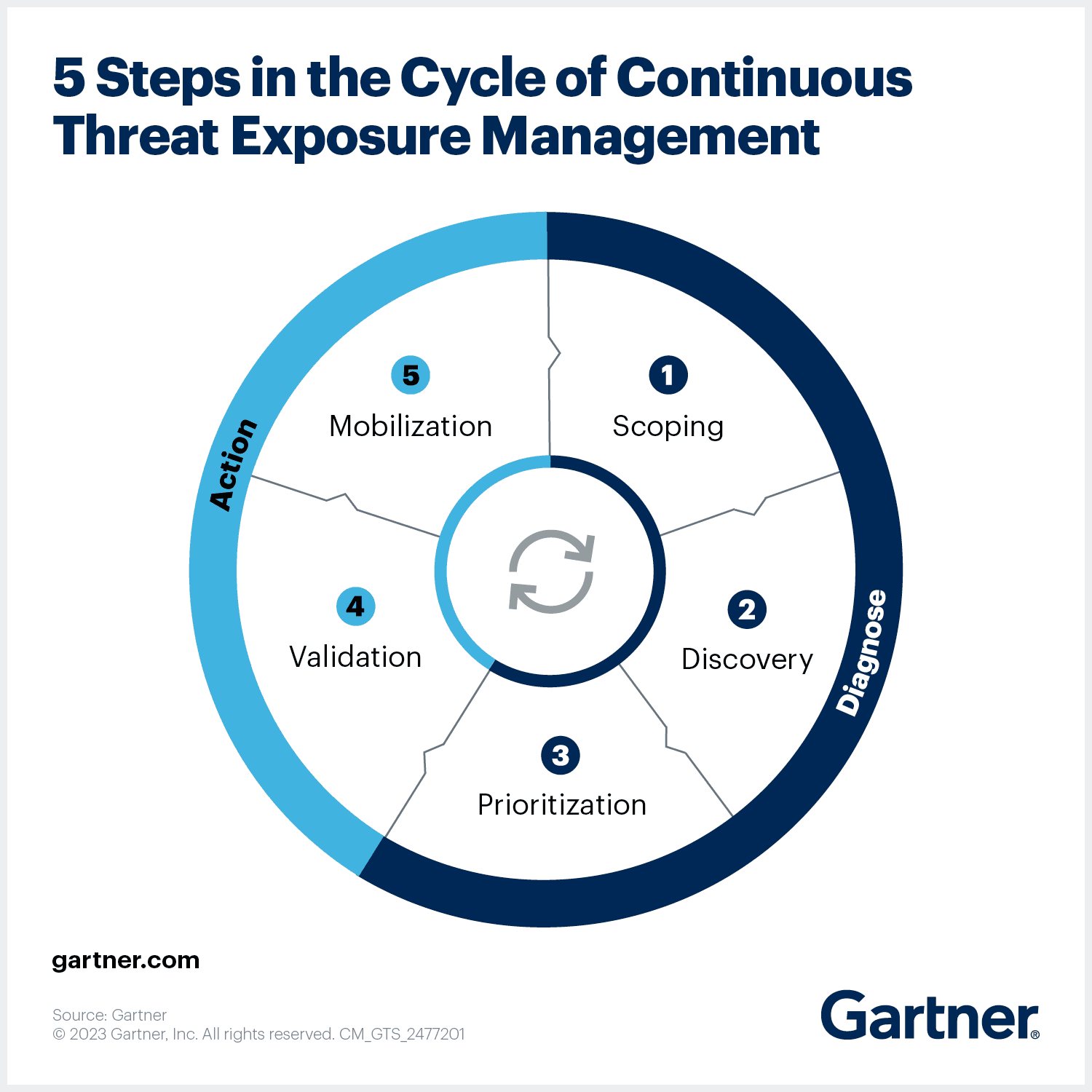

Le Continuous Threat Exposure Management (CTEM) est une démarche proactive consistant à identifier, évaluer et traiter en permanence les risques liés à vos actifs exposés. Contrairement aux audits ponctuels, le modèle CTEM a pour objectif d’accroitre la visibilité sur une surface d'attaque en constante évolution et sur les vulnérabilités émergentes qui pourraient l’impacter.

Ce modèle inclut cinq étapes complémentaires :

Notre solution de Pentest Autonome unifie l'intégralité de ces cinq phases au sein d'une seule et même plateforme.

Bénéficiez d'une visibilité continue et de points de contrôle ciblés pour détecter les menaces à l'origine des intrusions actuelles, sans surcharger vos équipes.